#今天又看了啥 #CVE #security

https://copy.fail/

CVE-2026-31431

Copy Fail 是一个极其严重的 Linux 内核本地提权(LPE)漏洞,编号 CVE-2026-31431。

要点

- 🎯 纯逻辑漏洞,无需 race condition,无需内核偏移,一次成功

- 📦 仅 732 字节 的 Python 脚本(stdlib only),在所有主流 Linux 发行版上通用

- ⏰ 影响 2017 年以来 构建的所有 Linux 内核,潜伏近十年

- 🔬 漏洞链:

- 🔓 任何本地普通用户 → 瞬间 root

- 🐳 容器逃逸、跨租户提权、CI runner 沦陷

影响面

缓解措施

1. 更新内核 — 主线 commit

2. 临时缓解 — 禁用

不影响 dm-crypt/LUKS、SSH、IPsec、OpenSSL 默认配置等绝大多数常用功能

https://copy.fail/

CVE-2026-31431

Copy Fail 是一个极其严重的 Linux 内核本地提权(LPE)漏洞,编号 CVE-2026-31431。

要点

- 🎯 纯逻辑漏洞,无需 race condition,无需内核偏移,一次成功

- 📦 仅 732 字节 的 Python 脚本(stdlib only),在所有主流 Linux 发行版上通用

- ⏰ 影响 2017 年以来 构建的所有 Linux 内核,潜伏近十年

- 🔬 漏洞链:

authenesn 逻辑 bug → AF_ALG(内核加密 API)→ splice() → 4 字节 page-cache 写入,直接修改 setuid 二进制的内存页- 🔓 任何本地普通用户 → 瞬间 root

- 🐳 容器逃逸、跨租户提权、CI runner 沦陷

影响面

| 场景 | 风险 |

|------|------|

| 多租户 Linux 主机 | 🔴 任何用户变 root |

| Kubernetes / 容器集群 | 🔴 跨容器/跨租户 |

| CI runners (GitHub Actions 自托管等) | 🔴 PR 提权到 runner root |

| 云 SaaS 运行用户代码 | 🟡 租户变宿主 root |

| 普通单租户服务器 | 🟢 需配合其他入口 |

| 个人笔记本 | 🟢 已有本地访问后提权 |

缓解措施

1. 更新内核 — 主线 commit

a664bf3d603d(回滚 2017 年的 in-place 优化)2. 临时缓解 — 禁用

algif_aead 模块: echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf

rmmod algif_aead 2>/dev/null || true

不影响 dm-crypt/LUKS、SSH、IPsec、OpenSSL 默认配置等绝大多数常用功能

Forgejo 存在多个安全漏洞,将多个漏洞串联可能可以 RCE

SSRF in a lot of places, no CSP/Trusted-Types, a bit of ghetto templating in javascript, cryptographic malpractices, overlooks in the authentication mechanisms (OAuth2, OTP, sessions/access handling, post-compromission recovery, …), a bunch of low-hanging DoS, information leak all over the place, various TOCTOU, … All in all, it took me one evening after work to find a good amount of vulnerabilities (adding to the one I got from looking at gitea at some point in the past), and chain some of them to obtain a full-blown RCE, some secrets leaks, a bunch of persistent account access, a handful of OAuth2 privesc, …

由于漏洞报告者打算吊着上游,因此上游并未修复。在上游修复前,目前可能可以通过关闭注册缓解

https://dustri.org/b/carrot-disclosure-forgejo.html

SSRF in a lot of places, no CSP/Trusted-Types, a bit of ghetto templating in javascript, cryptographic malpractices, overlooks in the authentication mechanisms (OAuth2, OTP, sessions/access handling, post-compromission recovery, …), a bunch of low-hanging DoS, information leak all over the place, various TOCTOU, … All in all, it took me one evening after work to find a good amount of vulnerabilities (adding to the one I got from looking at gitea at some point in the past), and chain some of them to obtain a full-blown RCE, some secrets leaks, a bunch of persistent account access, a handful of OAuth2 privesc, …

由于漏洞报告者打算吊着上游,因此上游并未修复。在上游修复前,目前可能可以通过关闭注册缓解

https://dustri.org/b/carrot-disclosure-forgejo.html

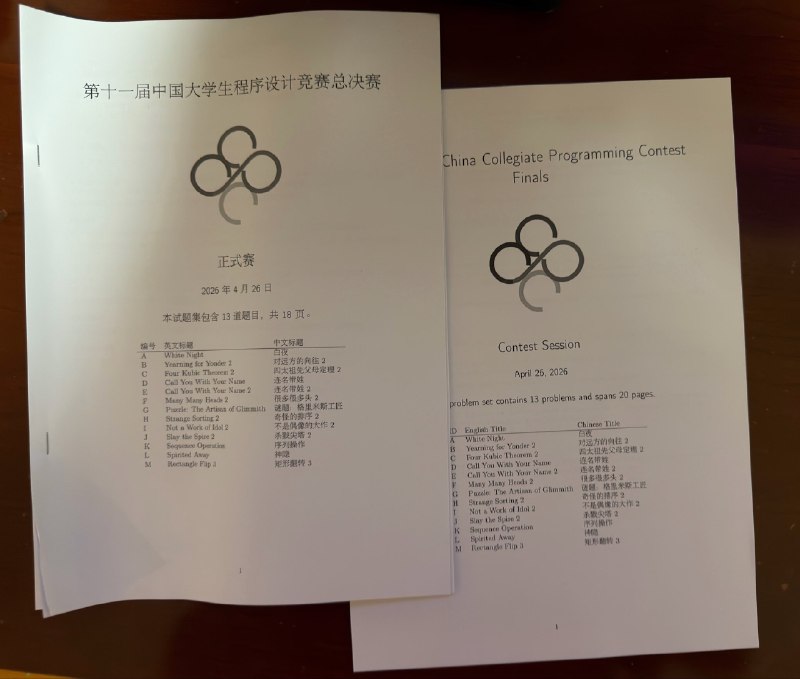

值得注意的是,在一年前的第十届 CCPC Final 中,字节的 Seed 模型喜提全场仅通过一道签到题的战绩:

https://pintia.cn/rankings/1919646713470414848

https://www.infoq.cn/news/PEf5lNOq393xKrLQxjZx

而在今年的第十一届 CCPC Final,字节 Seed 仍然为赛事赞助商但是没有参赛,原因未知。

https://pintia.cn/rankings/1919646713470414848

https://www.infoq.cn/news/PEf5lNOq393xKrLQxjZx

而在今年的第十一届 CCPC Final,字节 Seed 仍然为赛事赞助商但是没有参赛,原因未知。

在刚刚结束的 2025 年第十一届 CCPC 全国总决赛(CCPC Final)中,ChatGPT 5.5 Pro 在无任何提示与辅助的情况下解出全部13道题目,实力远超现场顶尖人类参赛队伍(北京大学,7题)。

人类参赛榜:

https://pintia.cn/rankings/2046522266744168448

https://fixupx.com/qingyu_shi_/status/2048679551883260105

人类参赛榜:

https://pintia.cn/rankings/2046522266744168448

https://fixupx.com/qingyu_shi_/status/2048679551883260105

快讯: 观测到所有 *.icu 域名都开始被 GFW DNS 无差别污染了

与往常不同,这次即便是 未被注册、在国内备案的 .icu 域名也同样受到污染,并且是全国性污染,可能是 GFW 在测试一些新策略?

与往常不同,这次即便是 未被注册、在国内备案的 .icu 域名也同样受到污染,并且是全国性污染,可能是 GFW 在测试一些新策略?

Xiaomi MiMo-V2.5 系列模型全球开源,MiMo Orbit 计划火热进行中

Xiaomi MiMo API 开放平台团队

2026 年 4 月 28 日

尊敬的 Xiaomi MiMo 开放平台用户,您好!

Xiaomi MiMo-V2.5 系列模型现已全球开源,MiMo-V2.5/V2.5 Pro 两款模型的权重与推理代码已全量开放,采用宽松的 MIT 协议,允许自由商用、二次训练与微调,无需额外授权。

此外,MiMo Orbit 计划正式推出:面向 AI builder 的『创造者百万亿 Token 激励计划』,与面向 Agent 框架团队的『Agent 生态共建计划』。

创造者百万亿 Token 激励计划

Xiaomi MiMo 将面向全球 AI 用户进行免费 Token 发放,我们将在 30 天内发放总计 100 万亿(100T) Token 权益,赠完即止。

活动时间:北京时间 2026 年 4 月 28 日 00:00 至 5 月 28 日 00:00

参与地址:100t.xiaomimimo.com

Agent 生态共建计划

Xiaomi MiMo 面向全球 Agent 框架团队提供专项支持,我们将提供 Agent 框架限免支持,让你的用户零门槛接入并体验 MiMo系列模型。

如果你是 Agent 框架开发者、厂商,欢迎联系我们:[email protected]

如有任何问题,随时与我们反馈:[email protected]

Xiaomi MiMo API 开放平台团队

2026 年 4 月 28 日

GitHub Copilot 正在转向基于用量计费

https://github.blog/news-insights/company-news/github-copilot-is-moving-to-usage-based-billing/

————

GitHub Copilot 代码审查将于 2026 年 6 月 1 日起消耗 GitHub Actions 分钟数

https://github.blog/changelog/2026-04-27-github-copilot-code-review-will-start-consuming-github-actions-minutes-on-june-1-2026/

————

TL;DR:

1. 改用 GitHub AI Credits 计费

2. 没有年度订阅

3. 现有年度订阅不会增加新的模型

https://github.blog/news-insights/company-news/github-copilot-is-moving-to-usage-based-billing/

————

GitHub Copilot 代码审查将于 2026 年 6 月 1 日起消耗 GitHub Actions 分钟数

https://github.blog/changelog/2026-04-27-github-copilot-code-review-will-start-consuming-github-actions-minutes-on-june-1-2026/

————

TL;DR:

1. 改用 GitHub AI Credits 计费

2. 没有年度订阅

3. 现有年度订阅不会增加新的模型