#security #CVE #Android

危险!Android 无线调试认证被绕过:0 点击获取 ADB Shell

Android ADB 曝出认证绕过高危漏洞(CVE-2026-0073,CVSS 3.1:8.8),攻击者通过构造特定算法的 TLS 证书,可绕过主机 RSA 密钥配对校验,直接获取目标设备的 Shell 权限。

危险!Android 无线调试认证被绕过:0 点击获取 ADB Shell

Android ADB 曝出认证绕过高危漏洞(CVE-2026-0073,CVSS 3.1:8.8),攻击者通过构造特定算法的 TLS 证书,可绕过主机 RSA 密钥配对校验,直接获取目标设备的 Shell 权限。

漏洞触发前置条件:https://mp.weixin.qq.com/s/Axi6XZlFmiihXcARsPDwUw

- 设备开启 Developer options 和 Wireless debugging 或暴露 ADB TCP 服务。

- 设备/data/misc/adb/adb_keys文件包含至少一个先前配对的 RSA ADB 主机密钥。

- 攻击者能够访问该 ADB TCP 端口,例如处于同一局域网。

漏洞描述:

CVE-2026-0073 是 Android adbd 无线调试 / ADB-over-TCP 认证绕过漏洞。漏洞根因在 packages/modules/adb/daemon/auth.cpp 的 adbd_tls_verify_cert():adbd 会将 TLS 客户端证书公钥与 /data/misc/adb/adb_keys 中保存的 RSA 主机公钥进行比较,但代码使用 if (EVP_PKEY_cmp(...)) 判断认证结果。

EVP_PKEY_cmp() 返回 1 才表示匹配,返回 0 表示不匹配,返回 -1 表示密钥类型不同;由于 -1 在 C/C++ 中也为 true,攻击者提交 EC/Ed25519 等非 RSA 证书时,RSA vs 非 RSA 的比较失败会被误判为认证成功,从而绕过 ADB 主机认证并获得 Shell 用户权限。

#security

DAEMON Tools 12.5.0.2421 ~ 12.5.0.2434 遭遇供应链攻击,在此期间执行过相关工具的电脑均可视为已失陷。

遭到攻击的用户应尽快重置电脑以及相关的账户密码。

https://securelist.com/tr/daemon-tools-backdoor/119654/

DAEMON Tools 12.5.0.2421 ~ 12.5.0.2434 遭遇供应链攻击,在此期间执行过相关工具的电脑均可视为已失陷。

遭到攻击的用户应尽快重置电脑以及相关的账户密码。

https://securelist.com/tr/daemon-tools-backdoor/119654/

#今天又看了啥 #CVE #security

https://copy.fail/

CVE-2026-31431

Copy Fail 是一个极其严重的 Linux 内核本地提权(LPE)漏洞,编号 CVE-2026-31431。

要点

- 🎯 纯逻辑漏洞,无需 race condition,无需内核偏移,一次成功

- 📦 仅 732 字节 的 Python 脚本(stdlib only),在所有主流 Linux 发行版上通用

- ⏰ 影响 2017 年以来 构建的所有 Linux 内核,潜伏近十年

- 🔬 漏洞链:

- 🔓 任何本地普通用户 → 瞬间 root

- 🐳 容器逃逸、跨租户提权、CI runner 沦陷

影响面

缓解措施

1. 更新内核 — 主线 commit

2. 临时缓解 — 禁用

不影响 dm-crypt/LUKS、SSH、IPsec、OpenSSL 默认配置等绝大多数常用功能

https://copy.fail/

CVE-2026-31431

Copy Fail 是一个极其严重的 Linux 内核本地提权(LPE)漏洞,编号 CVE-2026-31431。

要点

- 🎯 纯逻辑漏洞,无需 race condition,无需内核偏移,一次成功

- 📦 仅 732 字节 的 Python 脚本(stdlib only),在所有主流 Linux 发行版上通用

- ⏰ 影响 2017 年以来 构建的所有 Linux 内核,潜伏近十年

- 🔬 漏洞链:

authenesn 逻辑 bug → AF_ALG(内核加密 API)→ splice() → 4 字节 page-cache 写入,直接修改 setuid 二进制的内存页- 🔓 任何本地普通用户 → 瞬间 root

- 🐳 容器逃逸、跨租户提权、CI runner 沦陷

影响面

| 场景 | 风险 |

|------|------|

| 多租户 Linux 主机 | 🔴 任何用户变 root |

| Kubernetes / 容器集群 | 🔴 跨容器/跨租户 |

| CI runners (GitHub Actions 自托管等) | 🔴 PR 提权到 runner root |

| 云 SaaS 运行用户代码 | 🟡 租户变宿主 root |

| 普通单租户服务器 | 🟢 需配合其他入口 |

| 个人笔记本 | 🟢 已有本地访问后提权 |

缓解措施

1. 更新内核 — 主线 commit

a664bf3d603d(回滚 2017 年的 in-place 优化)2. 临时缓解 — 禁用

algif_aead 模块: echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf

rmmod algif_aead 2>/dev/null || true

不影响 dm-crypt/LUKS、SSH、IPsec、OpenSSL 默认配置等绝大多数常用功能

🔴 PackageKit 本地提权漏洞;请尽快升级至 1.3.5。

- 修复版本 1.3.5 在约两小时前发布。

- PackageKit 是许多包管理器的后端,在 Ubuntu、Debian、Fedora 等发行版上被广泛应用;最早受影响版本 1.0.2 版本在 12 年前发布。

- 鉴于以上情况,目前大部分正在运行的 Linux 系统都受此漏洞影响,建议系统管理员在更新版本于发行版发布后及时更新。

CVSS: 8.8/10

Affect: [1.0.2, 1.3.4]

- GHSA-f55j-vvr9-69xv

- github.security.telekom.com/~

linksrc: https://t.me/bupt_moe/2712

#Security #PackageKit

- 修复版本 1.3.5 在约两小时前发布。

- PackageKit 是许多包管理器的后端,在 Ubuntu、Debian、Fedora 等发行版上被广泛应用;最早受影响版本 1.0.2 版本在 12 年前发布。

- 鉴于以上情况,目前大部分正在运行的 Linux 系统都受此漏洞影响,建议系统管理员在更新版本于发行版发布后及时更新。

CVSS: 8.8/10

Affect: [1.0.2, 1.3.4]

- GHSA-f55j-vvr9-69xv

- github.security.telekom.com/~

linksrc: https://t.me/bupt_moe/2712

#Security #PackageKit

🔴 Apifox 被投毒。用户数据可能泄漏。

- Apifox 是一个 API 管理与测试平台。

- Apifox 的用户统计代码 CDN 在 3/4 后被投毒 [2],现已恢复至原来版本。

- 根据文章分析 (LLM?),payload 会收集用户设备上的敏感信息及 Apifox 云服务凭据等,也可能造成其它种类的危害。

- 托管 payload 的 C2 服务域名为

rce.moe/~

1. web.archive.org/~

linksrc: https://t.me/renbaoshuo/1058

#Security #Apifox #SupplyChain

- Apifox 是一个 API 管理与测试平台。

- Apifox 的用户统计代码 CDN 在 3/4 后被投毒 [2],现已恢复至原来版本。

- 根据文章分析 (LLM?),payload 会收集用户设备上的敏感信息及 Apifox 云服务凭据等,也可能造成其它种类的危害。

- 托管 payload 的 C2 服务域名为

apifox.it.com;现已停止解析。rce.moe/~

1. web.archive.org/~

linksrc: https://t.me/renbaoshuo/1058

#Security #Apifox #SupplyChain

#security

NodeJS 2026.3 安全更新

CVE-2026-21637 没修好,漏了一个

CVE-2026-21710

当HTTP头含有

CVE-2026-21711

Unix Domain Socket 漏了权限检查

CVE-2026-21712

CVE-2026-21713

HMAC 未使用等长时间比较函数

CVE-2026-21714

HTTP2

CVE-2026-21717

V8 字符串哈希函数会导致数值字符串按照所表示的数值进行哈希,导致可预测的碰撞

CVE-2026-21715

CVE-2024-36137 没修干净

NodeJS 2026.3 安全更新

CVE-2026-21637 没修好,漏了一个

SNICallbackCVE-2026-21710

当HTTP头含有

__proto__ 时,访问 req.headersDistinct 会导致Node进程崩溃,产生DoS。CVE-2026-21711

Unix Domain Socket 漏了权限检查

CVE-2026-21712

url.format() 遇到不正确的国际化域名(IDN)时会崩溃CVE-2026-21713

HMAC 未使用等长时间比较函数

CVE-2026-21714

HTTP2

WINDOW_UPDATE 导致内存泄露CVE-2026-21717

V8 字符串哈希函数会导致数值字符串按照所表示的数值进行哈希,导致可预测的碰撞

CVE-2026-21715

fs.realpathSync.native() 有文件系统信息泄露CVE-2024-36137 没修干净

一个 CVSS 9.8 的洞是因为什么呢?一个库硬编码了默认验证令牌。

https://github.com/rustfs/rustfs/security/advisories/GHSA-h956-rh7x-ppgj

#security

笑出声

https://zhuanlan.zhihu.com/p/1921234199916044901

[...]

对该外挂雷达PHP网页进行分析,发现其存在安全漏洞。通过漏洞获取该外挂服务器访问权限,并进一步在数据库中查证到开发者及代理人员的联系方式等关键线索,目前相关证据材料已依法移交公安机关处理。

[...]笑出声

https://zhuanlan.zhihu.com/p/1921234199916044901

#security

NPM

更新:

多个npm包的作者 Qix- 被钓鱼,npm账号失陷。黑客上传了多个有恶意代码的npm包。具体包列表可以在以下链接查看:https://github.com/debug-js/debug/issues/1005#issuecomment-3266868187

编者注:考虑到黑客动手的速度之快,可以认为是一次定向的钓鱼攻击。热门包的维护者应该考虑从TOTP转到FIDO2。

NPM

debug 包出现大新闻,任何安装/运行了这个包的电脑均应视为已失陷。更新:

多个npm包的作者 Qix- 被钓鱼,npm账号失陷。黑客上传了多个有恶意代码的npm包。具体包列表可以在以下链接查看:https://github.com/debug-js/debug/issues/1005#issuecomment-3266868187

编者注:考虑到黑客动手的速度之快,可以认为是一次定向的钓鱼攻击。热门包的维护者应该考虑从TOTP转到FIDO2。

#security

B站这个开盒用户+直接修改生产在页面里引入自己域名下的js让我头皮发麻

https://blog.xpdbk.com/posts/bilibili-2025-1-neibu-hedingben/

B站这个开盒用户+直接修改生产在页面里引入自己域名下的js让我头皮发麻

https://blog.xpdbk.com/posts/bilibili-2025-1-neibu-hedingben/

#security #动态

省流:CSDN主页疑似被挂马,诱导用户下载exe执行

另外这个钓鱼页面我真的有点蚌埠住

https://mp.weixin.qq.com/s/qQw1DXE25Gkz_P8pEPVaHg

省流:CSDN主页疑似被挂马,诱导用户下载exe执行

另外这个钓鱼页面我真的有点蚌埠住

https://mp.weixin.qq.com/s/qQw1DXE25Gkz_P8pEPVaHg

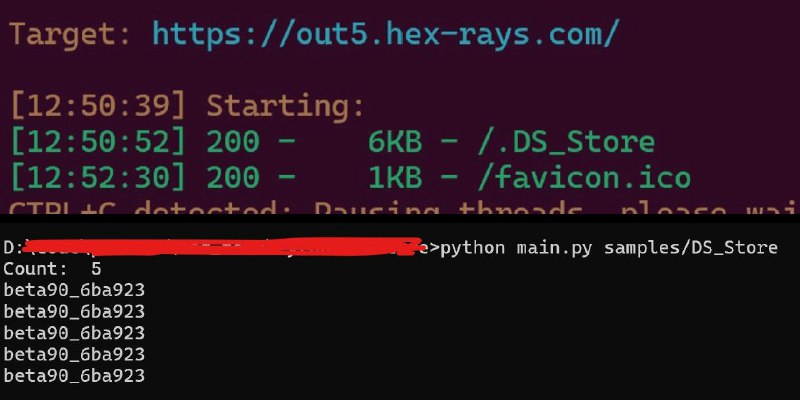

#今天又看了啥 #security

原来 IDA Pro 9.0 beta 的安装包是 子域名枚举 + .DS_Store 路径泄露出来的路径吗(

https://fixupx.com/gmhzxy/status/1822871063795315135

原来 IDA Pro 9.0 beta 的安装包是 子域名枚举 + .DS_Store 路径泄露出来的路径吗(

https://fixupx.com/gmhzxy/status/1822871063795315135

#今天又看了啥 #security #Windows

搜狗输入法0day,绕过锁屏有手就行

搜狗输入法可绕过Window10锁屏,该方法目前仍然有效,且Win11复现成功,有些输入法存在“游戏中心”,有些输入法不存在,应该是版本问题。

https://mp.weixin.qq.com/s/naqT_o6Q-DHU9f6pJffAbg

TL;DR

在锁屏界面切换搜狗输入法,打开虚拟键盘,右键搜狗 logo 进入游戏中心,任意打开游戏弹出网页 QQ 登录界面,使用 QQ 下载拉起资源管理器,cmd 启动!甚至还是 system 权限!

震惊!Windows 2000 锁屏绕过又回来了!

搜狗输入法0day,绕过锁屏有手就行

搜狗输入法可绕过Window10锁屏,该方法目前仍然有效,且Win11复现成功,有些输入法存在“游戏中心”,有些输入法不存在,应该是版本问题。

https://mp.weixin.qq.com/s/naqT_o6Q-DHU9f6pJffAbg

TL;DR

在锁屏界面切换搜狗输入法,打开虚拟键盘,右键搜狗 logo 进入游戏中心,任意打开游戏弹出网页 QQ 登录界面,使用 QQ 下载拉起资源管理器,cmd 启动!甚至还是 system 权限!

震惊!Windows 2000 锁屏绕过又回来了!

#今天又看了啥 #security #git #CVE

Exploiting CVE-2024-32002: RCE via git clone

A vulnerability in Git that allows RCE during a git clone operation. By crafting repositories with submodules in a specific way, an attacker can exploit symlink handling on case-insensitive filesystems to write files into the .git/ directory, leading to the execution of malicious hooks.

通过以特定的方式使用子模块制作存储库,攻击者可以利用不区分大小写的文件系统上的符号链接处理将文件写入 .git/ 目录,从而导致在 git clone 操作期间恶意钩子执行触发 RCE。

https://amalmurali.me/posts/git-rce/

PoC: https://github.com/amalmurali47/git_rce

Exploiting CVE-2024-32002: RCE via git clone

A vulnerability in Git that allows RCE during a git clone operation. By crafting repositories with submodules in a specific way, an attacker can exploit symlink handling on case-insensitive filesystems to write files into the .git/ directory, leading to the execution of malicious hooks.

通过以特定的方式使用子模块制作存储库,攻击者可以利用不区分大小写的文件系统上的符号链接处理将文件写入 .git/ 目录,从而导致在 git clone 操作期间恶意钩子执行触发 RCE。

https://amalmurali.me/posts/git-rce/

PoC: https://github.com/amalmurali47/git_rce